Illustration : Flock

Google vient d’annoncer plusieurs nouveautés concernant la protection des utilisateurs. En coopération avec les deux ONG Reporters Sans Frontières et Amnesty International, l’entreprise a notamment mis en place un système de logs (optionnel) permettant de tracer les activités suspectes qui pourraient être la marque de l’intrusion de logiciels espions comme Pegasus.

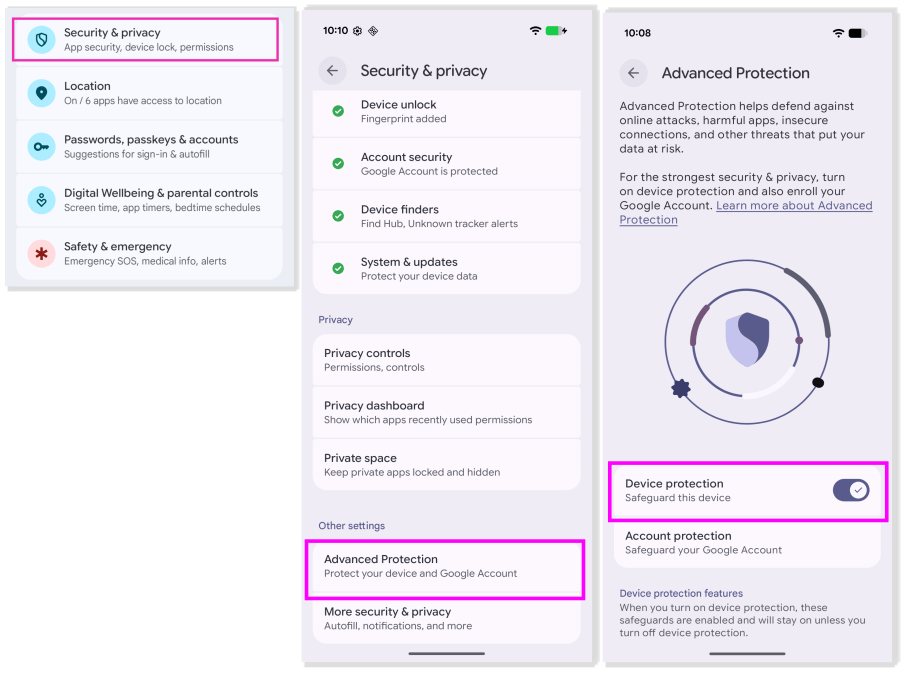

Une nouvelle fonctionnalité mise en place par Google dans Android s’appelle « Intrusion Logging » Celle-ci fait partie du Mode Protection Avancée (en anglais, Android Advanced Protection Mode, AAPM) du système d’exploitation qui vise à renforcer la sécurité des appareils Android pour les « utilisateurs à risque », à savoir les défenseurs des droits humains, les militants, les journalistes et les dissidents qui pourraient être visés par des logiciels espions comme Pegasus ou Predator. Pour l’instant ce mode n’est disponible que sur les Pixel sous Android 16 et supérieur.

Google explique avoir développé Intrusion Logging « en collaboration avec Amnesty International et Reporters sans frontières, entre autres ».

Comme le rappelle Amnesty International, le Mode Protection Avancée met en place des protections supplémentaires contre d’éventuelles attaques. Ces protections peuvent varier selon la version d’Android mais le mode permet par exemple un verrouillage automatique si le smartphone est déconnecté de tout réseau ou si l’appareil détecte des mouvements trop rapides suggérant son vol, ou le redémarrage s’il reste verrouillé pendant trois jours.

Si ce mode est activé, Google Play Protect l’est aussi et toute installation d’application via une source inconnue est bloquée, rendant le passage par Google Play obligatoire.

Le mode inclut aussi le blocage du transfert de données par USB non autorisé précédemment si l’écran est verrouillé. Ainsi, l’extraction de données par des logiciels est rendue encore plus difficile. « Cela sera bientôt disponible sur davantage d’appareils Android », assure Google.

Système de logging très bavard, chiffré et stocké sur Google cloud

Mais l’ajout de l’ « Intrusion Logging » à ce mode permet à l’utilisateur d’activer, s’il le veut, un mode de journalisation de l’activité de son smartphone et de vérifier qu’un logiciel espion n’utilise pas certaines fonctionnalités sans qu’il s’en aperçoive.

Ainsi, par exemple, l’utilisateur peut vérifier si le téléphone a été déverrouillé par quelqu’un d’autre, s’il y a eu des utilisations suspectes de l’Android Debug Bridge (ADB) ou trouver la localisation d’un éventuel spyware.

Intrusion Logging suit aussi certaines informations de connexion et de DNS pour trouver des traces de communication avec une infrastructure qui pourraient être le signe d’une attaque Command and Control (C2), explique Amnesty :

« Ces logs sont particulièrement utiles car de nombreuses attaques sophistiquées 1-click reposent sur des redirections vers des pages leurres, qui entraînent des visites imperceptibles sur des sites web malveillants. Même si l’utilisateur ne remarque pas la redirection, la requête DNS et la tentative de connexion seront tout de même enregistrées et pourront être comparées à des indicateurs de compromission (IOC) connus. »

L’ONG assure que les logs sont chiffrés « à l’aide d’une clé générée par l’utilisateur avant d’être archivés en toute sécurité dans le compte Google de ce dernier. L’utilisateur peut ensuite accéder à ces journaux et les déchiffrer, mais ni Google ni aucun tiers non autorisé ne peut le faire ». Amnesty précise que « Par défaut, les journaux sont collectés une fois par jour et stockés sous forme chiffrée dans le cloud ».

Des limites et des risques

Dans son annonce, Amnesty pointe elle-même certaines limites de ce système. Comme on l’a déjà dit, AAPM n’est pour l’instant disponible que sur les appareils Google Pixel sous Android 16 et supérieur.

Il faut aussi que l’utilisateur ait lié son smartphone à un compte Google. Ajoutons que, les logs étant téléchargés sur le cloud de Google, l’utilisateur doit avoir une confiance importante dans le système de chiffrement mis en place par l’entreprise, car ces logs comportent énormément d’informations sensibles.

Et bien évidemment, le système doit être activé « avant qu’une attaque ne se produise (ou toute situation à haut risque susceptible d’y conduire), les logs ne peuvent pas être récupérés a posteriori ».

Le responsable du Security Lab d’Amnesty, Donncha Ó Cearbhaill, explique aussi à Cyberscoop que, pour l’instant, il est possible que les logs soient supprimés par les attaquants mais il ajoute que des mesures de protection devraient être ajoutées dans les prochaines versions pour l’éviter.